Protocoles de contrôles de transmission

Objectifs:

Simuler un réseau.

Etude du déroulement du fonctionnement d’un protocole simple de récupération de perte de paquets (bit alterné).

- Protocole TCP

Voir le principe dans le dossier ressources

Question C.1

- Depuis un client du réseau 192.168.0.0 demandez la page d'accueil "http://Serveur" avec un navigateur web.

- cliquez droit sur ce client puis choisissez "Afficher les échanges de données" (192.168.0...)"

- Analyser l'échange au niveau de la couche TCP entre le serveur web et le client web. Vous préciserez:

- le numéro de port du client, le numéro de port du serveur

- le numéro de séquence initial du client

- le numéro de séquence initial du serveur

- reproduisez ensuite l'échange avec un schéma comme celui de la partie ressources (Exemple de transmission avec accusé de réception) en indiquant les numéros de séquence et leur évolution lors des acquittements.

- Protocole du bit alterné

Voir le principe dans le dossier ressources

Question C.2

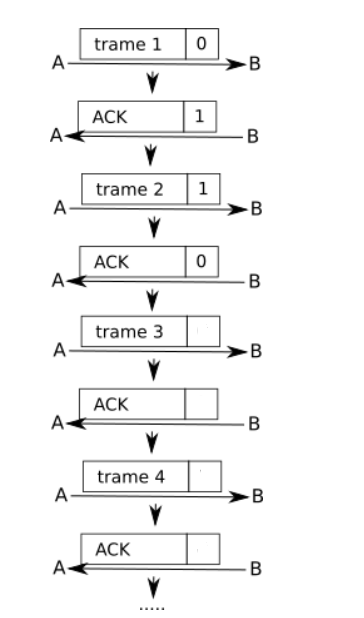

Copiez l'image ci-dessous de l'échange entre A et B dans votre compte rendu puis complétez le bit alterné:

Question C.3

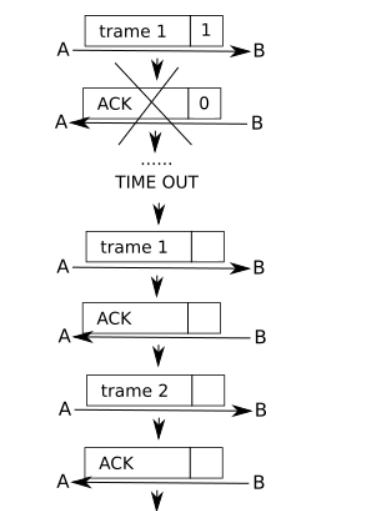

Copiez l'image ci-dessous dans votre compte rendu puis complétez le bit alterné suite à un TIME OUT:

Créé avec HelpNDoc Personal Edition: Générateur d'aide complet